Последние конференции

- Информационные системы и модели в научных исследованиях, промышленности, образовании и экологии

- Информационные системы и модели в научных исследованиях, промышленности и экологии

- Современные проблемы экологии

- Экологические проблемы окружающей среды, пути и методы их решения

- Экология, образование и здоровый образ жизни

Нейронное шифровальное устройство

А.Б. Поповский

Федеральное государственное унитарное предприятие

«Центральный научно-исследовательский институт судостроительной промышленности»,

г. Москва

В XX веке криптография претерпела значительные изменения, появились новые методы, машины, ассиметричное шифрование. Мы уже не боимся передавать информацию по открытым каналам, часто пользуемся цифровой подписью вместо обычной. А USB-ключи для доступа к наиболее секретным данным стали обычным делом и взяты на вооружение не только научно-исследовательскими центрами, но и банками, финансовыми корпорациями и правительственными учреждениями.

Однако у современной криптографии есть ряд проблем, которые необходимо будет решить в XXI веке. Наиболее остро стоят проблемы ассиметричного шифрования и шифрования публичного канала на основе секретных ключей. Во-первых, уже сейчас появляются многопроцессорные системы, способные взламывать алгоритмы кодирования, основанные на численных методах. Ключи для шифрации Диффи-Хеллмана считаются потенциально небезопасными уже на уровне в 1100 бит, дальнейшее увеличение вычислительных мощностей только усугубит ситуацию. Во-вторых, не стоит забывать о потенциальных машинах будущего: кубитовых компьютеров и нанокомпьютеров. Такие устройства будут способны в считанные секунды перебирать числовые диапазоны, на которые у современных компьютеров уходят годы. И простое линейное увеличение размеров ключей никак не справится с экспоненциальным ростом мощности кубитовых компьютеров.

Поэтому сейчас во всех ведущих лабораториях мира разрабатываются инновационные методы шифрования, основанные не на теории чисел, а на нейронных сетях, генетических алгоритмах, квантовых каналах передачи информации и математической теории хаоса. И хотя на текущий момент внедрение любой из этих систем будет неоправданно дорого, накладно и сложно с технической точки зрения, в будущем это будет не то что оправданно, а необходимо.

Тематика нейронной криптографии, зародившейся на стыке двух наук в 2002 году в Германии, сейчас актуальна, как никогда. Оказалось, что нейросети – это не только хороший анализатор информации и составитель прогнозов на основе прошлых данных, но и превосходный шифратор.

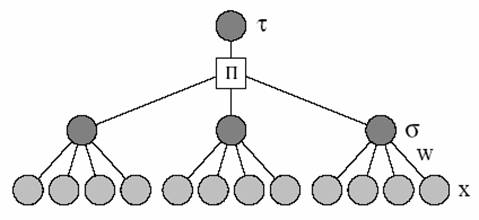

Древовидная машина чётности (tree parity machine - далее TPM) (рисунок), которая используется абонентами, - это многоуровневая нейронная сеть прямого распространения. Ниже показана её структура:

Древовидная машина четности

Здесь имеется K скрытых нейронов (К=3), N входных нейронов (N=4) и один результатный. Значения входных и выходных нейронов – двоичное (-1/+1). Значения скрытого слоя – вещественные. Весовые коэффициенты определяют отношение входных нейронов к скрытым и принимают значения от –L до L.

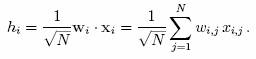

Значения каждого скрытого нейрона определяется, как  , а выходное значение каждого скрытого нейрона:

, а выходное значение каждого скрытого нейрона: ![]() . SGN – сигнум, принимает значение -1, если hi<=0, иначе 1.

. SGN – сигнум, принимает значение -1, если hi<=0, иначе 1.

Результатный нейрон имеет значение, равное произведению всех скрытых нейронов.  Таким образом, результатный нейрон всего лишь показывает, является ли число скрытых нейронов со значением σ=-1 чётным или нечётным. Всего существует 2К-1 различных внутренних перестановок ?, которые дадут идентичный результат τ.

Таким образом, результатный нейрон всего лишь показывает, является ли число скрытых нейронов со значением σ=-1 чётным или нечётным. Всего существует 2К-1 различных внутренних перестановок ?, которые дадут идентичный результат τ.

В начале процесса синхронизации ТРМ Красного и Синего абонентов стартуют с абсолютно случайными, некоррелирующими весовыми коэффициентами w. Каждую итерацию генерируется случайный входной вектор Х и считается результатное значение ?. После этого абоненты сравнивают свои результаты. Если ?К=?С, то веса обновляются по одному из следующих правил:

Правило Хеббиана:

![]()

Анти-правило Хеббиана:

![]()

Случайное блуждание:

![]()

Функция θ(А,B)=0, если A и B не равны, иначе ?=1. Таким образом, обновляются только те веса, где ?=?. Но, так как скрытые нейроны хранятся в секрете, злоумышленник не сможет определить, какие веса обновлялись.

Функция g(w) следит за тем, чтобы весовые коэффициенты не выходили за пределы L.

![]()

После этого текущая итерация завершается. Всего необходимо провести ![]() итераций, что значительно меньше, чем количество брутофорсных операций взломщика: (2L+1)KN.

итераций, что значительно меньше, чем количество брутофорсных операций взломщика: (2L+1)KN.

Две машины чётности синхронизируются быстрее, чем третья, используя свои входы и выходы, как образцы. Фактически сложность синхронизации для двух абонентов растёт полиномиально с увеличением синаптической глубины и экспоненциально с L. Таким образом нейронное шифровальное устройство показывает свою высокую эффективность относительно современных алгоритмов шифрования.

Список литературы

1. Neuro-Cryptography 1995 — The first definition of the Neuro-Cryptography (AI Neural-Cryptography) applied to DES cryptanalysis by Sebastien Dourlens, France.

2. Neural Synchronization and Cryptography — Andreas Ruttor. PhD thesis, Bayerische Julius-Maximilians-Universität Würzburg, 2006.

3. Th.Beth, M.Frisch, G.J. Simmons (eds.) Public-Key Cryptography: State of the Art and Future Directions. E.I.S.S. Workshop - Oberwolfach, Germany, July 1991 - Final Report. Lecture Notes in Computer Science, V.578.